#!/intro

Apesar da evolução constante das ameaças e do desenvolvimento de métodos avançados de autenticação, as palavras-passe continuam a ser o mecanismo mais utilizado para validar identidades no acesso a sistemas de informação. Estão presentes, de forma transversal, desde sistemas operativos e plataformas empresariais até serviços financeiros, comércio eletrónico e redes sociais. A sua ubiquidade explica-se pela simplicidade de implementação, pela compatibilidade universal e pela facilidade de utilização.

Esta dependência de credenciais baseadas em segredo representa, no entanto, um fator de risco relevante. Palavras-passe fracas, previsíveis ou mal geridas continuam a ser um vetor de ataque frequentemente explorado no compromisso de sistemas. A eficácia deste mecanismo depende diretamente da robustez das palavras-passe e da forma como são definidas, utilizadas e mantidas.

A adoção de práticas rigorosas na definição e gestão de palavras-passe é, por isso, um pilar essencial da defesa de qualquer infraestrutura digital. Sem essa disciplina, camadas adicionais de proteção tendem a ser insuficientes face à exploração automatizada de credenciais frágeis.

> entropia_e_resistência

Um conceito central na avaliação da robustez de uma palavra-passe é a entropia. Entendida como medida estatística da imprevisibilidade, permite estimar a dificuldade associada à tentativa de adivinhar uma credencial por tentativa e erro. A entropia não depende da aparência visual da palavra-passe. Depende do comprimento e do tamanho do conjunto de caracteres permitido, desde que a escolha seja aleatória.

H = L × log₂(N)

Neste modelo, L é o comprimento e N é o tamanho do alfabeto. O aumento de L e de N faz crescer o espaço de pesquisa. Esse crescimento é exponencial no número de combinações possíveis, o que torna ataques por tentativa e erro mais dispendiosos em tempo e recursos.

| Entropia | Segurança considerada | Online com limitação de tentativas | Offline com derivação lenta e sal |

|---|---|---|---|

| menos de 40 | muito fraca | inadequada | trivial |

| 40 a 59 | fraca | aceitável apenas em cenários de baixo risco | fraca a moderada |

| 60 a 79 | razoável | aceitável na maioria dos serviços | moderada |

| 80 a 99 | forte | forte | forte |

| 100 a 119 | muito forte | muito forte | muito forte |

| 120 ou mais | excelente | excelente | excelente |

Legenda: Classificação indicativa da robustez em função da entropia (bits). Assume uma palavra-passe realmente aleatória. Em credenciais geradas por utilizadores, a entropia efetiva é tipicamente inferior devido à previsibilidade dos padrões de seleção.

> limites_da_complexidade

Durante anos, políticas de palavras-passe “fortes” foram tratadas como sinónimo de complexidade. Na prática, isto traduz-se em obrigar a combinar categorias de caracteres, como maiúsculas, minúsculas, dígitos e símbolos. A intuição é simples. Um alfabeto maior aumenta N e, por consequência, a entropia teórica.

O problema surge quando a complexidade é imposta sem um processo de geração aleatória. Os utilizadores tendem a cumprir requisitos com padrões previsíveis. A inicial maiúscula, um ou dois dígitos no fim e um símbolo simples são recorrentes. Substituições óbvias, como trocar “a” por “@”, também são comuns e estão incorporadas em regras de ataque.

Mesmo no cenário ideal de aleatoriedade perfeita, o ganho de entropia por aumentar N tem limites práticos. A tabela seguinte ilustra a entropia teórica para 12 caracteres, variando apenas o tamanho do alfabeto.

| Tamanho do alfabeto (N) | Conjunto de caracteres | Entropia (bits) |

|---|---|---|

| 10 | apenas dígitos (0–9) | 39,9 |

| 26 | letras minúsculas (a–z) | 56,4 |

| 52 | minúsculas e maiúsculas (a–z, A–Z) | 68,4 |

| 62 | letras e dígitos (a–z, A–Z, 0–9) | 71,5 |

| 94 | ASCII imprimível típico sem espaço (letras, dígitos, símbolos) | 78,7 |

| 95 | ASCII imprimível típico com espaço (letras, dígitos, símbolos e espaço) | 79,0 |

| 128 | ASCII de 7 bits (inclui controlo; raramente permitido em palavras-passe) | 84,0 |

Legenda: Entropia teórica (em bits) de uma palavra-passe aleatória de 12 caracteres, assumindo seleção uniforme e independente de cada carácter.

> vantagem_do_comprimento

O comprimento oferece, em geral, ganhos mais consistentes. Mantendo o mesmo alfabeto, cada carácter adicional multiplica o número de combinações possíveis. Isto aumenta de forma previsível o custo de ataques por força bruta. A vantagem é particularmente evidente quando se utiliza um conjunto típico de letras, dígitos e símbolos.

| Comprimento (L) | Entropia (bits) |

|---|---|

| 6 | 39,3 |

| 8 | 52,4 |

| 10 | 65,5 |

| 12 | 78,7 |

| 16 | 104,9 |

| 20 | 131,1 |

| 32 | 209,7 |

Legenda: Entropia teórica (em bits) de uma palavra-passe aleatória com comprimento L, usando ASCII imprimível sem espaço (N=94) e seleção uniforme.

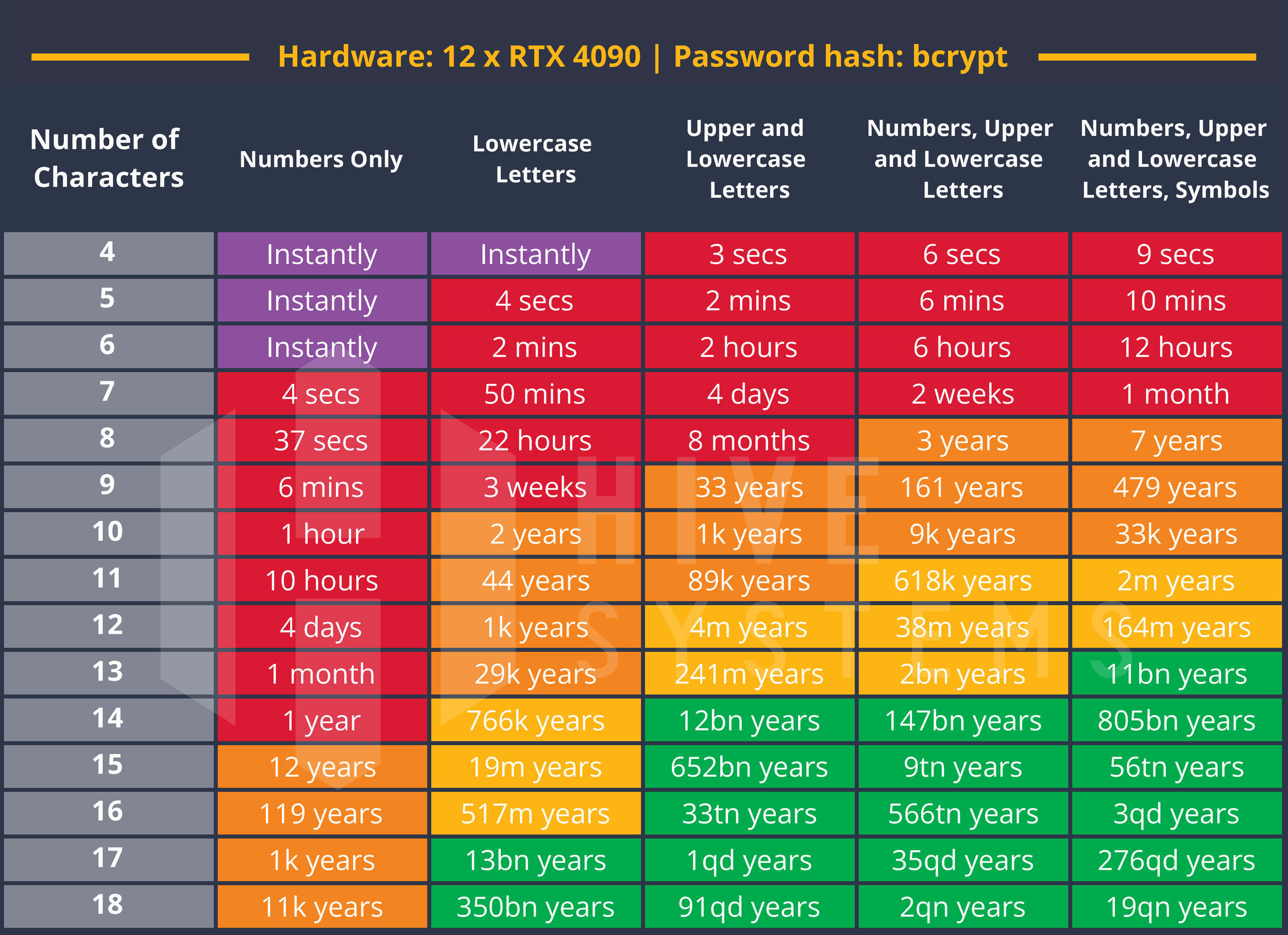

Tempo estimado para quebrar uma palavra-passe em 2024.

Tempo estimado para quebrar uma palavra-passe em 2024.

Fonte: Hive Systems.

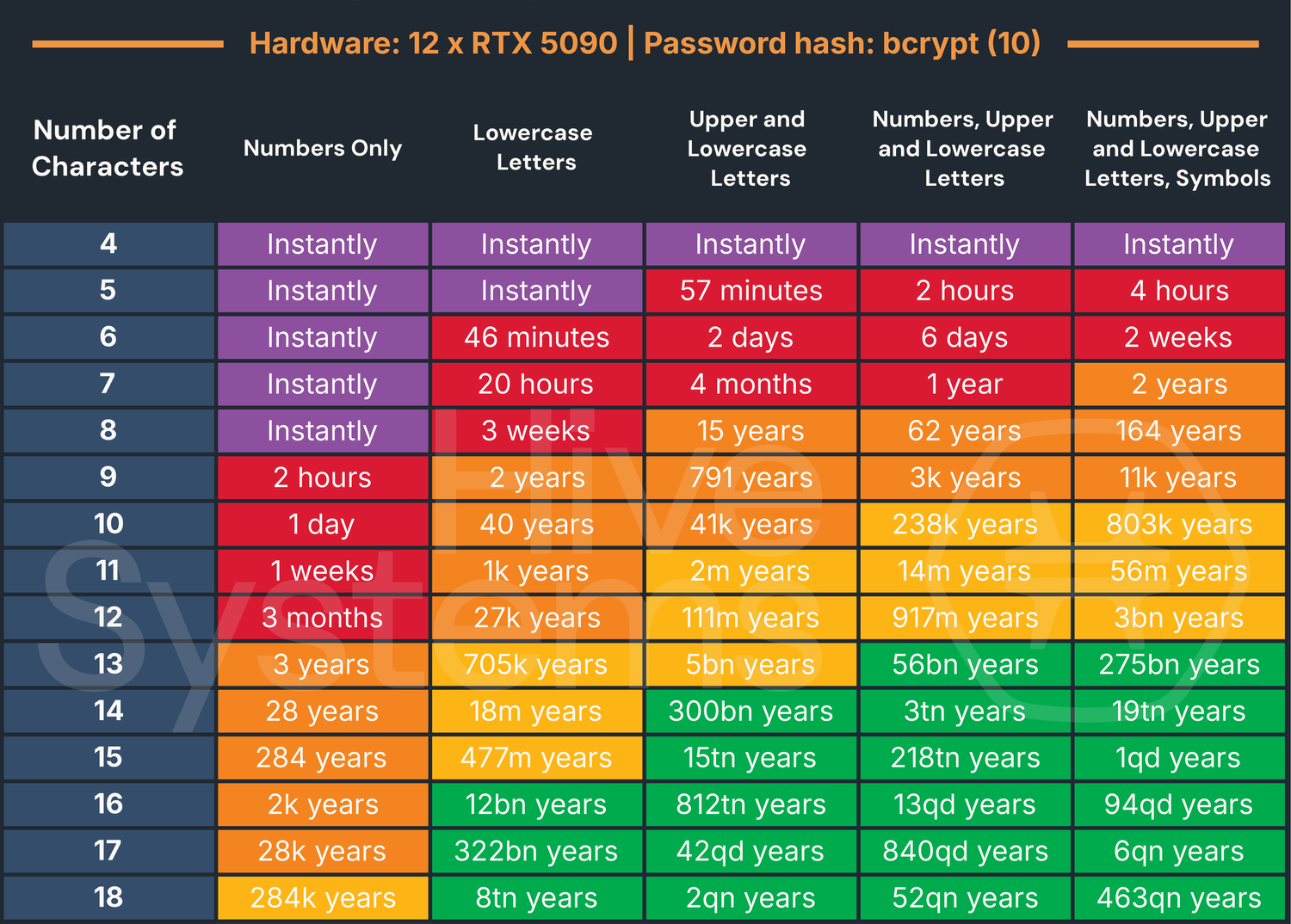

Tempo estimado para quebrar uma palavra-passe em 2025.

Tempo estimado para quebrar uma palavra-passe em 2025.

Fonte: Hive Systems.

> entropia_efetiva

As fórmulas de entropia assumem um cenário ideal. Cada carácter é escolhido de forma uniforme e independente. Na prática, isso raramente acontece. Palavras-passe escolhidas por pessoas refletem hábitos, preferências e atalhos cognitivos. O resultado é uma entropia efetiva muito inferior à entropia teórica.

Este desvio é explorável. Em vez de testarem todas as combinações possíveis, os atacantes usam dicionários, regras e modelos estatísticos que reproduzem padrões comuns. Uma palavra-passe pode parecer “complexa”, mas continuar previsível quando segue estruturas repetidas.

A complexidade forçada agrava frequentemente o problema. Quando se exige um tipo específico de carácter, o utilizador tende a cumprir o requisito com o menor esforço possível. Essa escolha surge em posições quase fixas. A probabilidade concentra-se em padrões repetidos. A memorização torna-se mais difícil e a reutilização de credenciais torna-se mais provável.

> frases_passe

As frases-passe são uma alternativa eficaz porque conciliam comprimento e memorização. Em vez de cadeias curtas com complexidade artificial, baseiam-se numa sequência de palavras. A estrutura pode ser gramaticalmente coerente, mas a combinação deve ser pouco provável.

A segurança resulta da entropia obtida pela seleção de palavras a partir de um vocabulário amplo, idealmente com um processo de geração aleatória. A frase deve evitar expressões feitas, citações, títulos e conteúdos facilmente pesquisáveis. Deve também evitar associações semânticas óbvias, que tendem a reduzir a imprevisibilidade.

A pontuação e a variação de capitalização podem aumentar N, mas não substituem o essencial. O ganho real depende do comprimento e, sobretudo, da aleatoriedade da escolha.

> exemplos_práticos

As frases-passe devem ser sintaticamente válidas e semanticamente inesperadas. A coerência gramatical facilita a memorização. A ausência de ligações semânticas evidentes reduz a probabilidade de acerto por dicionários expandidos e modelos estatísticos.

Estrutura: nome + verbo + nome + adjetivo

tambor sustenta janela fosca; livro comprime nuvem áspera; muralha repele lanterna densa

Estrutura: nome + adjetivo + verbo + nome

clarão invisível desmonta vácuo; relógio magnético transporta espuma; tambor curvo desloca pirâmide

Estrutura: adjetivo + nome + verbo + nome

oblíquo incêndio absorve relógio; antigo funil percorre distância; seco planeta interrompe açúcar

Estrutura: adjetivo + nome + advérbio + verbo

elíptica cápsula raramente projeta; denso arbusto inutilmente circula; frágil máquina brevemente inclina

> recomendações

A prática recomendada privilegia palavras-passe longas e únicas por serviço. Quando se pretende memorização, as frases-passe são preferíveis, desde que compostas por múltiplas palavras sem relação semântica direta e não derivadas de frases conhecidas. Sempre que possível, a geração deve ser aleatória, para aproximar a entropia efetiva da entropia teórica.

A reutilização de credenciais é um risco estrutural. Um único compromisso pode escalar para múltiplos serviços. A utilização de gestores de palavras-passe, com geração automática e armazenamento seguro, reduz esse risco e diminui a carga cognitiva.

É igualmente relevante verificar se a palavra-passe consta de listas de credenciais já comprometidas. Esta verificação reduz o risco de adoção inadvertida de segredos já conhecidos por atacantes.

> conclusao

O paradigma das palavras-passe evoluiu. O comprimento tende a ser o fator mais determinante para aumentar o espaço de pesquisa e a resistência a ataques por tentativa e erro. Regras tradicionais de complexidade forçada oferecem ganhos limitados quando induzem padrões previsíveis e degradam a memorização.

Frases-passe longas, construídas com aleatoriedade controlada e sem conteúdo previsível, permitem elevar a entropia efetiva sem exigir artifícios. Quando combinadas com unicidade por serviço, verificação contra credenciais comprometidas e uso de gestores de palavras-passe, produzem práticas mais consistentes e robustas.

> status: completed

> exit 0